Spis treści:

1. Kontrola dostępu w obiektach infrastruktury krytycznej.

2. Kto zalicza się do infrastruktury krytycznej?

3. Indywidualne rozwiązania w zakresie bezpieczeństwa budynku

4. Kod zagrożenia w razie niebezpieczeństwa

5. Funkcja sztabu antykryzysowego

6. Ochrona przed cyberatakami

Kontrola dostępu w obiektach infrastruktury krytycznej

Żyjemy w świecie narażonym na cyberataki, sabotaże czy ataki terrorystyczne – taki jest rezultat postępu technologicznego i cywilizacyjnego rozwoju. Bezpieczeństwo w skalach mikro i makro stało się dziś priorytetem. Wydarzenia polityczno-gospodarcze ostatnich lat w sposób szczególny uświadamiają nam zagrożenia i konsekwencje braku zabezpieczeń oraz odpowiedniego przygotowania do zmian i właściwych reakcji. Obiekty infrastruktury krytycznej to jedne z najważniejszych miejsc, które wymagają bezwarunkowego zabezpieczenia. Muszą być specjalnie chronione, aby mogły zapewnić ciągłość zaopatrzenia dla ludności. Każdy obiekt jest jednak wyjątkowy, dlatego kwestie bezpieczeństwa są tu rozstrzygane indywidualnie. Jaką rolę może w tym odegrać organizacja kontroli dostępu i co należy wziąć pod uwagę podczas planowania lub modernizacji obiektów?

Kto zalicza się do infrastruktury krytycznej?

Od 16 stycznia 2023 r. obowiązuje nowa dyrektywa UE w sprawie ochrony sieci i systemów informatycznych (NIS2). Określa ona obowiązki w zakresie bezpieczeństwa, którym podlegają operatorzy infrastruktury krytycznej. Definiuje 18 sektorów, w tym: energetykę, zdrowie, finanse, wodę, transport, usługi cyfrowe, administrację publiczną i inne. Nowa dyrektywa UE dotyczy wszystkich średnich (50-250 pracowników, 10-50 mln euro rocznego obrotu) i dużych firm działających w zdefiniowanych obszarach.

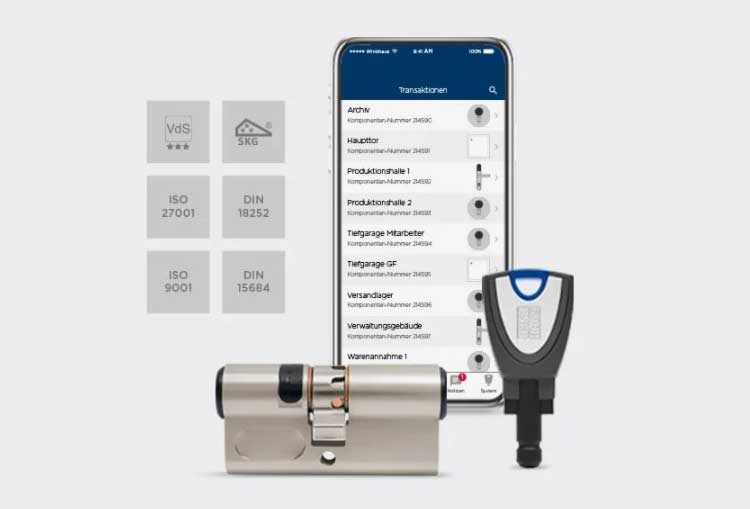

Szpitale, dostawcy energii, centra danych i inne obiekty z sektorów krytycznych muszą zatem podjąć szczególne środki ostrożności, aby zapewnić ciągłość dostaw w przypadku niekontrolowanego i niebezpiecznego zdarzenia czy katastrofy. Rola kontroli dostępu jest tutaj zatem kluczowa. Wybór odpowiednich zabezpieczeń to ważny aspekt organizacyjny, w który wpisuje się najnowsze rozwiązanie technologiczne Winkhaus – elektroniczny system zabezpieczeń i kontroli dostępu blueSmart.

Indywidualne rozwiązania w zakresie bezpieczeństwa budynku

Dzięki rozbudowanej ofercie produktowej elementów systemu (wkładki, czytniki, klucze, programatory itp.) oraz indywidualnie dopasowanemu oprogramowaniu, autorstwa specjalistów Winkhaus, możliwe są różnorodne, bezpośrednie rozwiązania. System zamknięć blueSmart można wygodnie i elastycznie konfigurować i zarządzać nim w sposób ściśle kontrolowany i bezpieczny. Uprawnienia dostępu mogą być przypisywane wg zdefiniowanych i w pełni edytowalnych profili czasowych.

Elektroniczne wkładki drzwiowe mają takie same wymiary jak mechaniczne i działają w trybie offline. Nie wymagają zatem okablowania i są łatwe w montażu. Obsługiwane są za pomocą solidnych kluczy elektronicznych, których podstawowymi zaletami są ergonomiczne kształty, wodoodporność (IP68) oraz wytrzymałość i odporność na środki chemiczne. Inteligentny system zamknięć współpracuje również z brelokami lub kartami.

Kod zagrożenia w razie niebezpieczeństwa

System blueSmart można także uzupełnić w specjalne urządzenie: terminal dotykowy TT35, które oferuje wyższy poziom zabezpieczeń. Jego zastosowanie ma sens wszędzie tam, gdzie wymagane jest bezwzględne bezpieczeństwo oraz kontrola dostępu i gdzie występuje duże prawdopodobieństwo zagrożeń z zewnątrz. Obok czytnika aktualizującego montowany jest specjalny terminal z klawiaturą kodową. Do terminala wprowadza się indywidualny 6-cyfrowy kod dostępu. Aby otworzyć drzwi, oprócz użycia klucza, niezbędne jest podanie tego kodu. Terminal można także zaprogramować na tzw. kod zagrożenia. To unikatowy kod PIN, który nie tylko otwiera drzwi i dostęp, ale także uruchamia cichy alarm – informację alarmową wysyłaną do odpowiednich służb ochrony.

Funkcja sztabu antykryzysowego

Dzięki tej innowacyjnej technologii można także uaktywnić specjalną funkcję sztabu antykryzysowego. W tym celu Winkhaus opracował aplikację, która umożliwia przełączanie dostępu do pomieszczeń w budynku za pomocą przełącznika kluczowego. Dzięki temu możliwe jest rozróżnienie między trybami: normalnym a działaniem sztabu antykryzysowego. Czytnik dostępu online połączony jest z terminalem dotykowym TT35. W trybie pracy sztabu antykryzysowego czytnik online jest nieaktywny, a dostęp uzyskuje się poprzez wprowadzenie kodu PIN (6 cyfr) na terminalu dotykowym TT35.

Ochrona przed cyberatakami

Elektroniczny system kontroli dostępu blueSmart ma wiele zalet. Należą do nich większa elastyczność w przypadku zmian uprawnień i wygoda użytkowania, ale także większe bezpieczeństwo i niższe koszty w przypadku utraty klucza. Zgubiony klucz jest po prostu blokowany przez administratora w komputerze, na którym zainstalowane jest oprogramowanie do zarządzania systemem. W celu ochrony samej administracji cyfrowej przed cyberatakami, zaleca się eksploatację serwera odłączonego od Internetu. W przypadku sytuacji awaryjnej, upoważnienia do dostępu mogą być przechowywane przez kilka dni w centrach kontroli dostępu, jak również w czytnikach logowania blueSmart. Dzięki temu dostęp do budynku jest zachowany nawet w przypadku przerwania połączenia sieciowego.

Od wielu lat rozwiązania elektronicznej kontroli dostępu blueSmart sprawdzają się w wielu obiektach użyteczności publicznej, jak szkoły, szpitale, stadiony, hotele. Zabezpieczają wejścia, kontrolują i rewidują dostęp, usprawniają i organizują wewnętrzną strukturę obiektów. Sprawdzają się także w przedsiębiorstwach, w których z powodzeniem mogą być zintegrowane z innym systemami jak kontrola czasu pracy czy dostęp do urządzeń biurowych. Oto kilka przykładów naszych realizacji: bluesmart.winkhaus.com/referencje

Chcesz dowiedzieć się więcej o technologii blueSmart? Zajrzyj na naszą stronę internetową: bluesmart.winkhaus.com

Zapytaj naszego eksperta

Chcesz dowiedzieć się więcej o kontroli dostępu? Zastanawiasz się jakie rozwiązanie sprawdzi się w Twoim domu czy firmie?

Zapytaj eksperta:

lub wypełnij formularz kontaktowy:

Autor tekstu: Kamilla Los-Marszałek